Apa itu Serangan DDoS? Bagaimana Mencegah Serangan DDoS?

Apa Itu Serangan Ddos Bagaimana Mencegah Serangan Ddos

Serangan DDoS dan serangan DoS secara universal terjadi di Internet, tetapi definisinya ambigu dan banyak peselancar selalu mengabaikan bahayanya. Untuk melindungi keamanan jaringan Anda dengan lebih baik, artikel ini tentang Situs MiniTool akan memperkenalkan Anda tentang cara mencegah serangan DDoS dan apa itu serangan DDoS.

Apa itu Serangan DDoS?

Pertama-tama, apa itu serangan DDoS? Serangan DDoS adalah salah satu serangan dunia maya yang dirancang untuk memengaruhi ketersediaan sistem target, seperti situs web atau aplikasi, kepada pengguna akhir yang sah.

Seperti biasa, penyerang akan menghasilkan sejumlah besar paket atau permintaan yang akhirnya membanjiri sistem target. Penyerang menggunakan beberapa sumber yang dikompromikan atau dikendalikan untuk menghasilkan serangan DDoS.

Lonjakan tiba-tiba dalam pesan, permintaan koneksi, atau paket membanjiri infrastruktur target dan menyebabkan sistem melambat atau macet.

Jenis Serangan DDoS

Berbagai jenis serangan DDoS menargetkan komponen yang terhubung ke jaringan yang berbeda. Untuk memahami cara kerja serangan DDoS yang berbeda, perlu diketahui bagaimana koneksi jaringan diatur.

Koneksi jaringan di Internet terdiri dari banyak komponen yang berbeda, atau 'lapisan'. Seperti meletakkan fondasi untuk membangun rumah, setiap langkah dalam model memiliki tujuan yang berbeda.

Sementara hampir semua serangan DDoS melibatkan membanjiri perangkat target atau jaringan dengan lalu lintas, serangan dapat dibagi menjadi tiga kategori. Seorang penyerang dapat menggunakan satu atau lebih cara serangan yang berbeda atau dapat mendaur ulang beberapa cara serangan tergantung pada tindakan pencegahan yang diambil oleh target.

Serangan Lapisan Aplikasi

Jenis serangan ini kadang-kadang disebut serangan DDoS Layer 7, mengacu pada Layer 7 dari model OSI, di mana tujuannya adalah untuk menghabiskan sumber daya target. Serangan tersebut menargetkan lapisan server yang menghasilkan halaman web dan mengirimkannya sebagai tanggapan atas permintaan HTTP.

Secara komputasi murah untuk mengeksekusi permintaan HTTP di sisi klien, tetapi bisa mahal bagi server target untuk merespons karena server biasanya harus memuat banyak file dan menjalankan kueri basis data untuk membuat halaman web.

HTTP Flood adalah salah satu jenis serangan lapisan aplikasi, yang mirip dengan melakukan refresh berulang kali di browser Web pada sejumlah besar komputer yang berbeda pada saat yang bersamaan – membanjirnya permintaan HTTP yang membanjiri server, menyebabkan penolakan layanan .

Serangan Protokol

Serangan protokol, juga dikenal sebagai serangan penipisan status, penggunaan sumber daya server yang berlebihan atau sumber daya perangkat jaringan seperti firewall dan penyeimbang beban, yang mengakibatkan pemadaman layanan.

Misalnya, banjir SYN adalah serangan protokol. Ini seperti pekerja ruang persediaan yang menerima permintaan dari konter di toko.

Pekerja menerima permintaan, mengambil paket, menunggu konfirmasi, dan mengirimkannya ke konter. Staf kewalahan dengan begitu banyak permintaan paket sehingga mereka tidak dapat mengkonfirmasinya sampai mereka tidak dapat menangani lagi, sehingga tidak ada yang menanggapi permintaan tersebut.

Serangan Volumetrik

Serangan semacam itu berusaha menciptakan kemacetan dengan menghabiskan semua bandwidth yang tersedia antara target dan Internet yang lebih besar. Serangan menggunakan beberapa jenis serangan amplifikasi atau cara lain untuk menghasilkan lalu lintas dalam jumlah besar, seperti permintaan botnet, untuk mengirim data dalam jumlah besar ke target

Banjir UDP dan banjir ICMP adalah dua jenis serangan volumetrik.

banjir UDP - Serangan ini membanjiri jaringan target dengan paket User Datagram Protocol (UDP) dan menghancurkan port acak pada host jarak jauh.

banjir ICMP - Jenis serangan DDoS ini juga mengirimkan paket banjir ke sumber daya target melalui paket ICMP. Ini melibatkan pengiriman serangkaian paket tanpa menunggu balasan. Serangan ini menghabiskan bandwidth input dan output, menyebabkan perlambatan sistem secara keseluruhan.

Bagaimana Anda Mendeteksi Serangan DDoS?

Gejala serangan DDoS mirip dengan apa yang mungkin Anda temukan di komputer Anda - akses lambat ke file situs web, ketidakmampuan mengakses situs web, atau bahkan masalah dengan koneksi Internet Anda.

Jika Anda menemukan beberapa masalah latensi situs web yang tidak terduga, Anda dapat meragukan apakah penyebabnya adalah serangan DDoS. Ada beberapa indikator yang dapat Anda pertimbangkan untuk mengecualikan masalah Anda.

- Masuknya permintaan secara tiba-tiba ke titik akhir atau halaman tertentu.

- Banjir lalu lintas berasal dari satu IP atau rentang alamat IP.

- Lonjakan lalu lintas yang tiba-tiba terjadi pada interval reguler atau pada kerangka waktu yang tidak biasa.

- Masalah saat mengakses situs web Anda.

- File dimuat dengan lambat atau tidak sama sekali.

- Server lambat atau tidak responsif, termasuk pemberitahuan kesalahan 'terlalu banyak koneksi'.

Bagaimana Mencegah Serangan DDoS?

Untuk mengurangi serangan DDoS, kuncinya adalah membedakan lalu lintas serangan dari lalu lintas normal. Lalu lintas DDoS datang dalam berbagai bentuk di Internet modern. Desain lalu lintas dapat bervariasi, mulai dari serangan sumber tunggal yang tidak menipu hingga serangan multi-arah adaptif yang kompleks.

Serangan DDoS multi-arah, yang menggunakan beberapa serangan untuk menjatuhkan target dengan cara yang berbeda, cenderung mengalihkan perhatian dari upaya mitigasi di semua tingkatan.

Jika tindakan mitigasi membuang atau membatasi lalu lintas tanpa pandang bulu, lalu lintas normal kemungkinan besar akan dibuang bersama dengan lalu lintas serangan, dan serangan dapat dimodifikasi untuk menghindari tindakan mitigasi. Untuk mengatasi metode penghancuran kompleks, solusi berlapis adalah yang paling efektif.

Ada praktik terbaik untuk mencegah serangan DDoS dan Anda dapat mencoba semuanya untuk melindungi dari serangan DDoS dan meminimalkan kerugian Anda jika serangan DDoS muncul.

Metode 1: Buat Perlindungan DDoS Berlapis

Serangan DDoS terdiri dari berbagai jenis dan setiap jenis menargetkan lapisan yang berbeda (lapisan jaringan, lapisan transport, lapisan sesi, lapisan aplikasi) atau kombinasi lapisan. Oleh karena itu, Anda sebaiknya membuat rencana respons DDoS yang harus menyertakan persyaratan berikut.

- Daftar periksa sistem

- Tim respons yang terlatih

- Prosedur pemberitahuan dan eskalasi yang jelas.

- Daftar kontak internal dan eksternal yang harus diberitahu tentang serangan itu

- Rencana komunikasi untuk semua pemangku kepentingan lainnya, seperti pelanggan, atau vendor

Metode 2: Terapkan Firewall Aplikasi Web

Web Application Firewall (WAF) adalah alat yang efektif untuk membantu mengurangi serangan DDoS Layer 7. Setelah WAF disebarkan antara Internet dan situs sumber, WAF dapat bertindak sebagai proxy terbalik untuk melindungi server target dari jenis lalu lintas berbahaya tertentu.

Serangan lapisan 7 dapat dicegah dengan memfilter permintaan berdasarkan seperangkat aturan yang digunakan untuk mengidentifikasi alat DDoS. Nilai kunci dari WAF yang efektif adalah kemampuan untuk menerapkan aturan kustom dengan cepat sebagai respons terhadap serangan.

Metode 3: Kenali Gejala Serangan

Kami telah memperkenalkan beberapa indikator yang berarti bahwa Anda menderita serangan DDoS seperti di atas. Anda dapat memeriksa masalah Anda berbeda dengan kondisi di atas dan mengambil tindakan segera untuk mengatasinya.

Metode 4: Pemantauan Lalu Lintas Jaringan Terus Menerus

Pemantauan berkelanjutan adalah teknologi dan proses yang dapat diterapkan oleh organisasi TI untuk memungkinkan deteksi cepat masalah kepatuhan dan risiko keamanan dalam infrastruktur TI. Pemantauan lalu lintas jaringan secara terus-menerus adalah salah satu alat terpenting yang tersedia untuk organisasi TI perusahaan.

Ini dapat memberi organisasi TI umpan balik dan wawasan yang hampir segera tentang kinerja dan interaksi di seluruh jaringan, yang membantu mendorong kinerja operasional, keamanan, dan bisnis.

Metode 5: Batasi Siaran Jaringan

Membatasi jumlah permintaan yang diterima server dalam periode tertentu juga merupakan salah satu cara untuk melindungi dari serangan penolakan layanan.

Apa itu siaran jaringan? Dalam jaringan komputer, penyiaran mengacu pada transmisi paket yang akan diterima oleh setiap perangkat di jaringan. Membatasi penerusan siaran adalah cara yang efektif untuk mengganggu upaya DDoS bervolume tinggi.

Untuk melakukan itu, tim keamanan Anda dapat melawan taktik ini dengan membatasi penyiaran jaringan antar perangkat.

Meskipun pembatasan kecepatan dapat membantu memperlambat pencurian konten oleh perayap Web dan melindungi dari serangan brute force, pembatasan kecepatan saja mungkin tidak cukup untuk memerangi serangan DDoS yang canggih secara efektif.

Dengan cara ini, metode lain harus menjadi suplemen untuk meningkatkan perisai pelindung Anda.

Metode 6: Miliki Redundansi Server

Redundansi server mengacu pada jumlah dan intensitas server cadangan, failover, atau redundan dalam lingkungan komputasi. Untuk mengaktifkan redundansi server, replika server dibuat dengan daya komputasi, penyimpanan, aplikasi, dan parameter operasional lainnya yang sama.

Jika terjadi kegagalan, waktu henti, atau lalu lintas yang berlebihan di server utama, server yang berlebihan dapat diimplementasikan untuk menggantikan server utama atau membagi beban lalu lintasnya.

Metode 7: Gunakan Alat Cadangan – MiniTool ShadowMaker

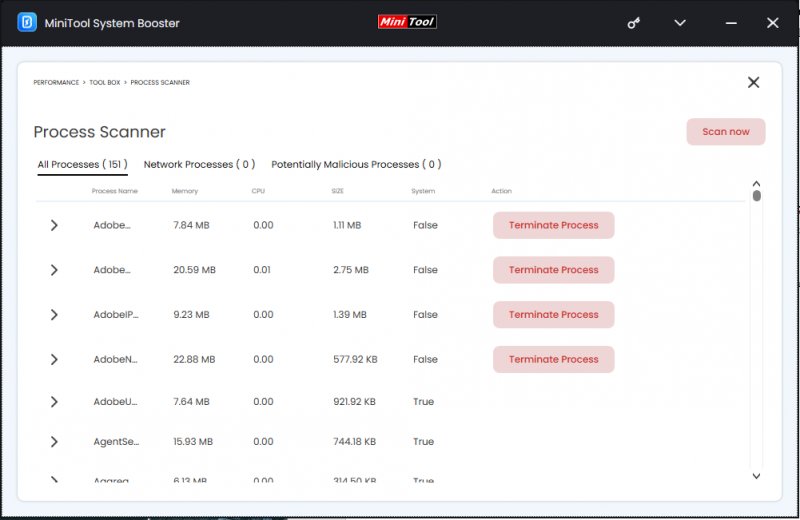

Jika Anda merasa rumit untuk melakukan redundansi server dan lebih suka meluangkan lebih banyak waktu dan ruang untuk data atau sistem penting Anda, disarankan untuk menggunakan yang lain alat cadangan – MiniTool ShadowMaker – untuk melakukan backup dan mencegah PC shutdown dan sistem crash.

Pertama-tama, Anda perlu mengunduh dan menginstal program – MiniTool ShadowMaker dan kemudian Anda akan mendapatkan versi percobaan gratis.

Langkah 1: Buka MiniTool ShadowMaker dan klik Tetap uji coba untuk masuk ke program.

Langkah 2: Beralih ke Cadangan tab dan klik Sumber bagian.

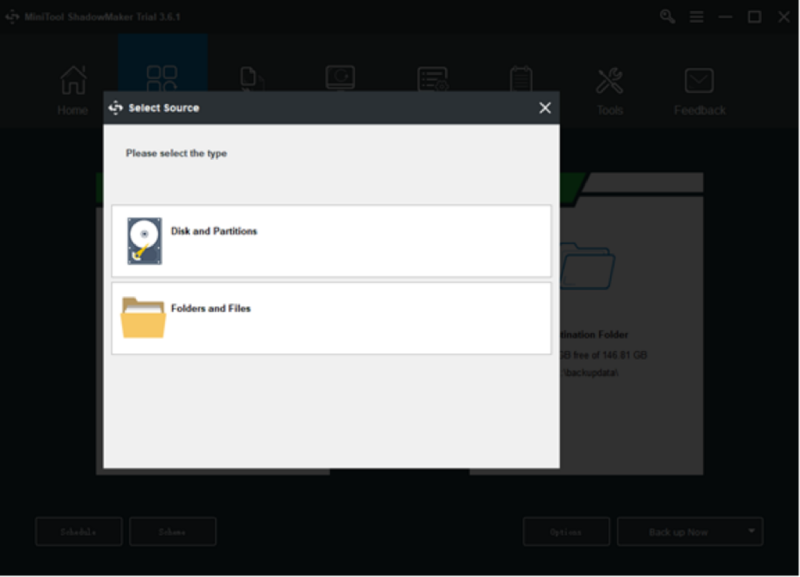

Langkah 3: Kemudian Anda akan melihat empat opsi untuk menjadi konten cadangan Anda - sistem, disk, partisi, folder, dan file. Pilih sumber cadangan Anda dan klik Oke untuk menyimpannya.

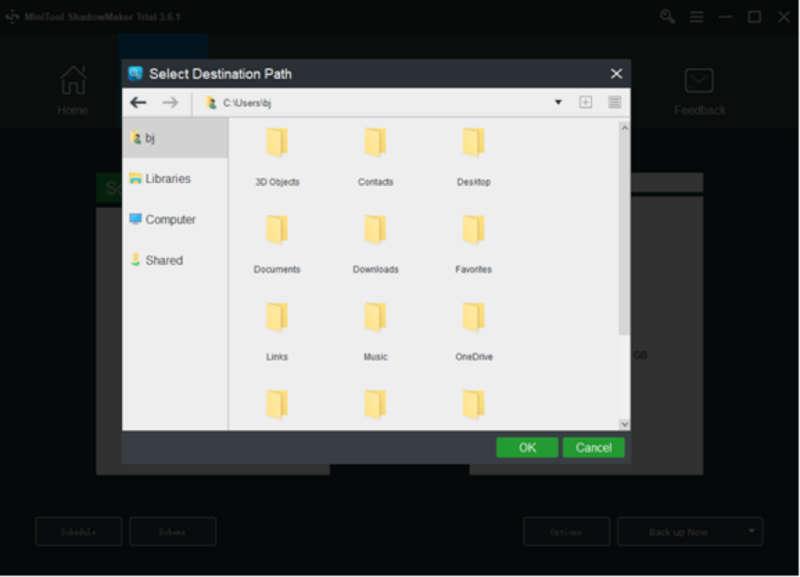

Langkah 4: Pergi ke Tujuan bagian dan empat opsi tersedia untuk dipilih, termasuk Folder akun administrator , Perpustakaan , Komputer , dan Bersama . Pilih jalur tujuan Anda dan klik Oke untuk menyimpannya.

Tip : Disarankan untuk mencadangkan data Anda ke disk eksternal untuk menghindari crash komputer atau kegagalan boot, dll.

Langkah 5: Klik Cadangkan Sekarang pilihan untuk memulai proses segera atau Cadangkan Nanti opsi untuk menunda pencadangan. Tugas pencadangan yang tertunda ada di Mengelola halaman.

Intinya:

Untuk mencegah serangan DDoS, Anda harus memahaminya secara umum dan memecahkan masalah berdasarkan fitur-fiturnya. Artikel ini telah menyebutkan beberapa cara untuk mengajari Anda cara mencegah serangan DDoS dan meminimalkan kerugian Anda jika serangan itu, sayangnya, muncul. Semoga masalah Anda dapat teratasi.

Jika Anda mengalami masalah saat menggunakan MiniTool ShadowMaker, Anda dapat meninggalkan pesan di zona komentar berikut dan kami akan membalasnya sesegera mungkin. Jika Anda memerlukan bantuan saat menggunakan perangkat lunak MiniTool, Anda dapat menghubungi kami melalui [dilindungi email] .

Bagaimana Mencegah dari Serangan DDoS FAQ

Berapa lama serangan DDoS berlangsung?Jumlah aktivitas DDoS pada tahun 2021 lebih tinggi dibandingkan tahun-tahun sebelumnya. Namun, kami telah melihat gelombang serangan ultra-pendek, dan faktanya, rata-rata DDoS berlangsung di bawah empat jam. Temuan ini dikuatkan oleh Cloudflare, yang menemukan bahwa sebagian besar serangan berdurasi di bawah satu jam.

Dapatkah seseorang DDoS Anda dengan IP Anda?Bisakah Anda DDoS seseorang dengan IP mereka? Ya, seseorang dapat DDoS Anda hanya dengan alamat IP Anda. Dengan alamat IP Anda, peretas dapat membanjiri perangkat Anda dengan lalu lintas penipuan yang menyebabkan perangkat Anda terputus dari Internet dan bahkan mati total.

Bisakah firewall menghentikan serangan DDoS?Firewall tidak dapat melindungi dari serangan DDoS yang kompleks; sebenarnya, mereka bertindak sebagai titik masuk DDoS. Serangan melewati port firewall terbuka yang dimaksudkan untuk memungkinkan akses bagi pengguna yang sah.

Apakah DDoS permanen?Serangan DOS penolakan layanan sementara terjadi ketika pelaku jahat memilih untuk mencegah pengguna biasa menghubungi mesin atau jaringan untuk tujuan yang dimaksudkan. Efeknya mungkin sementara, atau tidak terbatas tergantung pada apa yang mereka ingin dapatkan kembali untuk usaha mereka.

![Solusi untuk Memperbaiki Malwarebytes Tidak Dapat Menghubungkan Layanan [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/56/solutions-fix-malwarebytes-unable-connect-service.jpg)

![DOOM: The Dark Ages Controller Tidak Bekerja [Panduan Pemecahan Masalah]](https://gov-civil-setubal.pt/img/news/2F/doom-the-dark-ages-controller-not-working-troubleshooting-guide-1.png)

![Pelajari Cara Memperbaiki / Melepas Kartu Memori Hanya Baca - 5 Solusi [MiniTool Tips]](https://gov-civil-setubal.pt/img/disk-partition-tips/40/learn-how-fix-remove-memory-card-read-only-5-solutions.jpg)

![Boot Bersih VS. Mode Aman: Apa Perbedaannya dan Kapan Menggunakan [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/20/clean-boot-vs-safe-mode.png)

![Cara Memeriksa Kesehatan Baterai Laptop Anda [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/29/how-check-battery-health-your-laptop.png)

![Bagaimana Memperbaiki Nasib 2 Error Code Chicken? Coba Solusi Ini Sekarang! [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/37/how-fix-destiny-2-error-code-chicken.jpg)

![Apa yang Harus Dilakukan Jika Anda Tidak Dapat Menyematkan untuk Memulai di Windows 10? [Terpecahkan!] [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/13/what-do-if-you-can-t-pin-start-windows-10.jpg)

![Apa yang Harus Dilakukan Saat Aplikasi Pengaturan Windows 10 Tidak Terbuka? [Tips MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/80/what-do-when-windows-10-settings-app-is-not-opening.png)