Apa Itu Virus Backdoor & Cara Mencegahnya Windows 10 11?

Apa Itu Virus Backdoor Cara Mencegahnya Windows 10 11

Apa itu virus pintu belakang? Bagaimana cara kerja virus pintu belakang? Yang terpenting, bagaimana mencegah serangannya? Dalam artikel ini tentang Situs MiniTool , semua masalah di atas dijawab dengan detail. Jika Anda tertarik, ikuti panduan dalam artikel ini dengan cermat.

Apa itu Virus Pintu Belakang?

Definisi virus backdoor mengacu pada jenis malware yang meniadakan prosedur otentikasi normal untuk mengakses sistem. Ini akan membuat titik masuk alternatif ke dalam perangkat lunak, jaringan, atau bahkan perangkat yang memberikan akses jarak jauh ke sumber daya seperti server file dan database.

Segera setelah titik masuk dibuat, peretas akan memindai web untuk mencari program dan aplikasi rentan yang mereka gunakan untuk memasang virus pintu belakang. Setelah virus pintu belakang diinstal pada perangkat Anda, sangat sulit untuk dideteksi karena file yang dapat dieksekusi sangat dikaburkan.

Aktivitas jahat virus pintu belakang biasanya berisi:

- Pengawasan

- Pembajakan perangkat

- Pembajakan server

- Pencurian informasi keuangan

- Pencurian identitas

- Serangan penolakan layanan terdistribusi (serangan DDoS)

- Serangan ancaman persisten tingkat lanjut

- Serangan lubang berair

- Pengrusakan situs web

Aktivitas ini sangat berbahaya sehingga dapat berdampak negatif pada sistem operasi dan data pribadi Anda yang berharga. Alhasil, Anda dihimbau untuk tetap waspada terhadap keberadaan virus backdoor.

Jenis Virus Backdoor

Ada banyak jenis virus backdoor dan masing-masing memiliki garis serangan yang berbeda. Pada bagian ini, saya akan memperkenalkan kepada Anda 4 virus backdoor yang paling umum.

Rootkit

Rootkit adalah sejenis jenis malware canggih yang memungkinkan peretas menyembunyikan aktivitas mereka dan memaksa sistem untuk memberikan akses tingkat root. Setelah diberikan, peretas akan dapat mengoperasikan sistem secara acak seperti memodifikasi file, memantau aktivitas Anda, mengunduh malware, dan lainnya.

Terlebih lagi, jenis virus pintu belakang ini dapat berupa perangkat lunak atau chip komputer bekas apa pun sehingga sulit untuk dideteksi.

Jika Anda tertarik dengan Rootkit dan bertanya-tanya bagaimana cara menghapusnya dari perangkat Anda, Anda dapat melihat panduan ini - Bagaimana Menyingkirkan Rootkit Windows 10? Inilah 4 Solusi untuk Anda .

Trojan

Seperti Rootkit, Trojan juga dapat menyembunyikan aktivitasnya. Itu mendapat akses ke komputer dengan mengutak-atik file yang diverifikasi. Setiap kali Anda mengunduh perangkat lunak, itu akan menampilkan pesan: Izinkan sisipkan-program-di sini untuk membuat perubahan pada perangkat Anda?

Jika Anda mengizinkan izin, Trojan akan diinstal pada sistem operasi dan pintu belakang dibuat. Akhirnya, peretas dapat melakukan apa pun yang ingin mereka lakukan di komputer Anda.

Pintu Belakang Perangkat Keras

Seperti namanya, pintu belakang perangkat keras menggunakan komponen perangkat keras seperti CPU, chip, dan hard drive untuk masuk ke sistem yang ditargetkan. Selanjutnya, peretas dan penjahat akan mencoba mendapatkan akses tingkat root ke sistem melalui komponen perangkat keras yang dimodifikasi ini.

Selain perangkat keras yang berhubungan dengan komputer, selama bagian perangkat keras yang dimodifikasi terhubung ke suatu sistem, beberapa perangkat luar lainnya seperti sistem keamanan rumah, telepon, dan termostat juga dapat berfungsi sebagai pintu belakang perangkat keras.

Pintu Belakang Kriptografis

Anda dapat membandingkan backdoor kriptografi dengan kunci utama yang dapat membuka semua konten yang tersembunyi di balik data terenkripsi. Dalam enkripsi seperti itu, kedua pihak yang berkomunikasi diberikan kunci kriptografik yang digunakan untuk mencegat dan mendekripsi data. Pintu belakang kriptografi mengakses kunci kriptografi penting dan mengakses informasi Anda tanpa sepengetahuan Anda.

Kelemahan Sistem Umum yang Dapat Dieksploitasi oleh Backdoor

Peretas dapat mengidentifikasi kelemahan sistem dan memanfaatkannya untuk memasang virus pintu belakang. Berikut adalah 4 kelemahan sistem yang paling umum:

Perangkat Lunak Kedaluwarsa

Perangkat lunak usang sangat rentan karena tidak memiliki beberapa tambalan. Peretas akan menggunakannya untuk memasang pintu belakang di perangkat Anda.

Kata kunci lemah

Kata sandi yang sederhana dan lemah dapat dengan mudah diretas. Setelah peretas mengetahui kata sandi Anda, tidak sulit bagi mereka untuk memasang virus pintu belakang di perangkat Anda.

Buka Port Jaringan

Peretas biasanya menargetkan port jaringan terbuka karena mereka dapat menerima lalu lintas dari lokasi yang jauh. Mereka dapat memanfaatkan itu untuk membuat titik lemah dan kemudian akan mudah bagi mereka untuk menginstal virus backdoor.

Pemindai port dapat membantu Anda menemukan dan memeriksa semua program yang berjalan pada port yang terdeteksi. Jika Anda mencari pemindai port yang andal, lihat panduan ini - 5 Pemindai Port Gratis Teratas untuk Windows 10 .

Pintu Belakang yang Sah

Untuk mendapatkan akses yang sah untuk administrasi jarak jauh dan pemecahan masalah, pengembang perangkat lunak atau perangkat keras harus meninggalkan pintu belakang dalam program mereka. Peretas dapat menggunakan pintu belakang yang sah untuk menyerang OS.

Bagaimana Mencegah Serangan Virus Backdoor?

# Perbaiki 1: Perbarui Perangkat Lunak Anda Tepat Waktu

Perangkat lunak usang rentan dan dapat dengan mudah dieksploitasi oleh penjahat dunia maya untuk menyerang perangkat Anda. Memperbarui perangkat lunak ke versi terbaru membantu memperbaiki kerentanan ini. Oleh karena itu, disarankan untuk memperbarui aplikasi dan sistem operasi Anda secara teratur untuk mengurangi risiko serangan virus pintu belakang.

# Perbaiki 2: Ubah Kata Sandi Anda

Untuk mencegah akses yang tidak sah, Anda sebaiknya membuat kata sandi yang kuat yang terdiri dari huruf besar & kecil, angka dan karakter. Jika Anda tidak tahu cara membuat kata sandi unik, Anda dapat mengandalkan pengelola kata sandi.

Anda juga perlu mengubah kata sandi Anda secara teratur. Cobalah untuk mengaktifkan Multi-Factor Authentication sebanyak yang Anda bisa. Metode ini akan membantu keluar dari peretas ketika mereka mengakses perangkat di lain waktu.

# Fix 3: Gunakan Perangkat Lunak Antivirus dan Firewall

Jika Anda menggunakan perangkat lunak antivirus dan firewall yang andal, mudah untuk mendeteksi dan menghapus malware seperti virus pintu belakang. Firewall juga dapat mendeteksi dan mencegah lalu lintas web yang tidak diinginkan, artinya, jika aplikasi di komputer Anda mencoba mengirim data ke jaringan yang tidak dikenal atau seseorang di luar jaringan yang disetujui mencoba mengakses jaringan Anda, firewall akan menghentikan tindakan berbahaya tersebut.

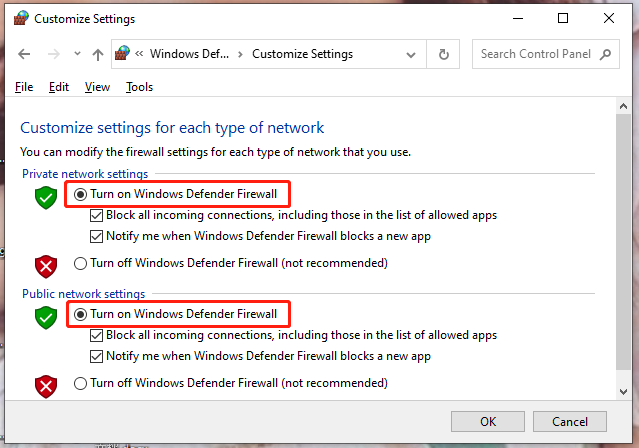

Langkah 1: Buka Windows Defender Firewall

Jika Anda melihat bahwa ada lalu lintas web yang tidak dikenal atau Anda ragu bahwa Anda terinfeksi oleh virus pintu belakang, tindakan pertama adalah memblokir semua jaringan Anda melalui Windows Defender Firewall.

Sangat penting untuk selalu memperbarui Windows Defender Anda. Jika Anda tidak tahu cara memperbaruinya, instruksi terperinci diberikan dalam panduan ini - Cara Memperbarui Antivirus Windows Defender di Windows 10/11 .

Langkah 1. Buka Panel kendali dan gulir ke bawah untuk menemukan Firewall Pembela Windows .

Langkah 2. Di panel kiri, tekan Aktifkan atau nonaktifkan Windows Defender Firewall .

Langkah 3. Centang Nyalakan Windows Defender Firewall keduanya di bawah Pengaturan jaringan pribadi dan Pengaturan jaringan publik .

Jangan lupa centang kotak di samping Blokir semua koneksi masuk, termasuk yang ada dalam daftar aplikasi yang diizinkan .

Langkah 4. Tekan Oke untuk menyimpan perubahan.

Bagaimana jika Anda ingin mengizinkan aplikasi tertentu melalui Windows Defender Firewall? Instruksi lebih rinci diberikan di - Cara Mengizinkan atau Memblokir Program Melalui Firewall Windows 10 .

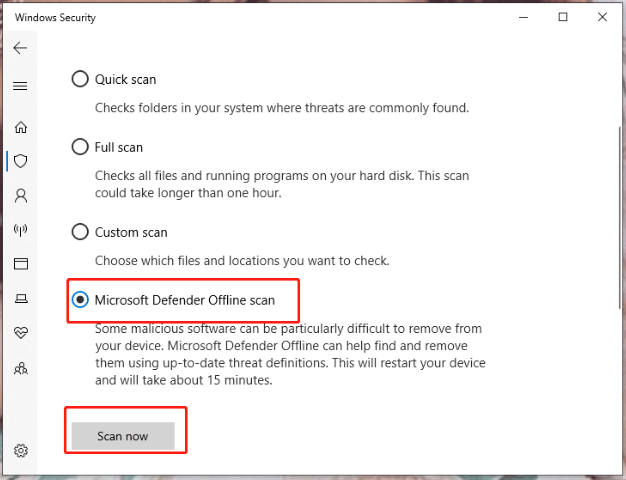

Langkah 2: Jalankan Pemindaian Offline Windows Defender

Windows Defender dapat membantu Anda menyingkirkan virus pintu belakang setelah memblokir jaringan Anda.

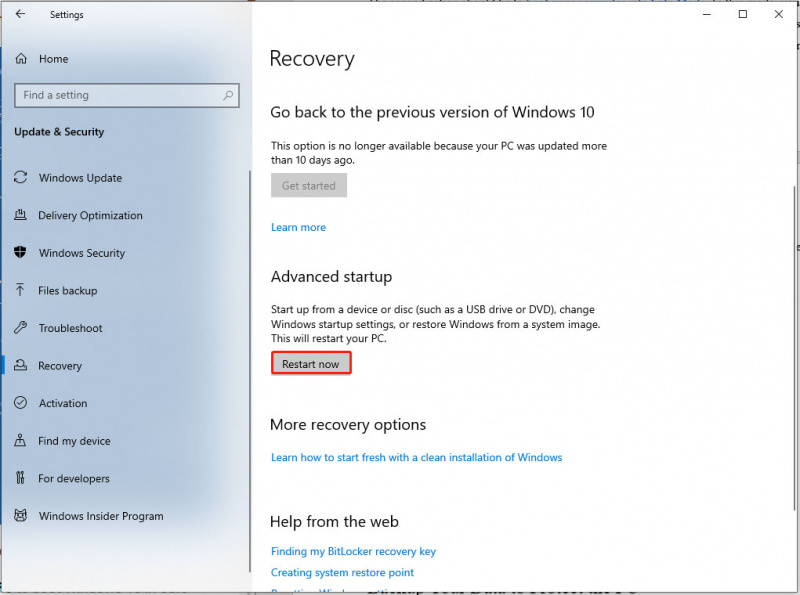

Langkah 1. Tekan tombol ikon roda gigi membuka Pengaturan Windows .

Langkah 2. Di menu pengaturan, gulir ke bawah untuk mencari Pembaruan & Keamanan dan ketuk di atasnya.

Langkah 3. Dalam Keamanan Windows tab, klik Virus & ancaman perlindungan dan pilih Opsi pemindaian dibawah Ancaman saat ini .

Langkah 4. Centang Pemindaian Microsoft Defender Offline dan tekan Memindai sekarang .

Langkah 5. Setelah proses pemindaian selesai, pilih file virus backdoor dan hapus.

Tahukah Anda apa perbedaan antara perangkat lunak antivirus dan firewall? Jika Anda penasaran tentang itu, pergi ke - Antivirus vs Firewall – Cara Meningkatkan Keamanan Data Anda .

Saran: Cadangkan File Anda Secara Teratur

Seperti disebutkan di bagian awal, serangan virus backdoor sangat merugikan sehingga dapat membahayakan sistem Anda. Ketika sistem Anda rusak, data penting Anda mungkin juga rusak atau hilang.

Jika komputer Anda mogok dan Anda tidak tahu apa yang harus dilakukan, ikuti panduan ini untuk menemukan kemungkinan perbaikan - Mengapa Komputer Saya Terus Menerjang? Inilah Jawaban dan Perbaikannya .

Namun, jika Anda telah mencadangkan komputer dan file Anda, semuanya akan lebih mudah. Anda dapat memulihkan file-file ini dan memulihkan komputer Anda ke keadaan normal dalam beberapa klik.

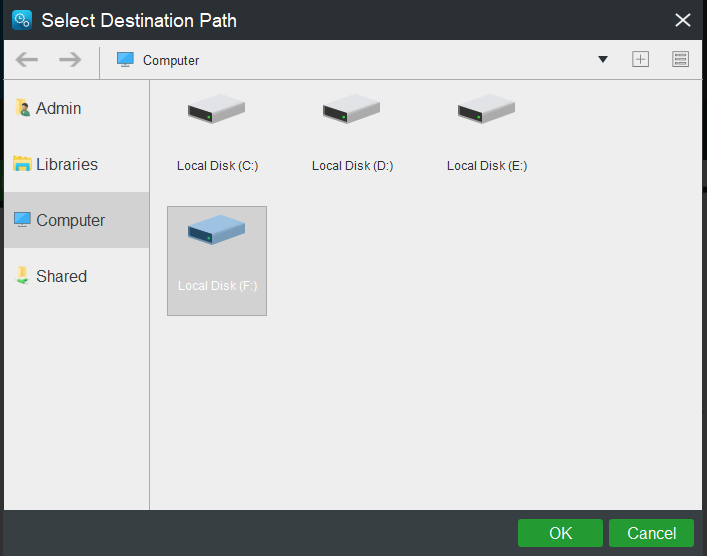

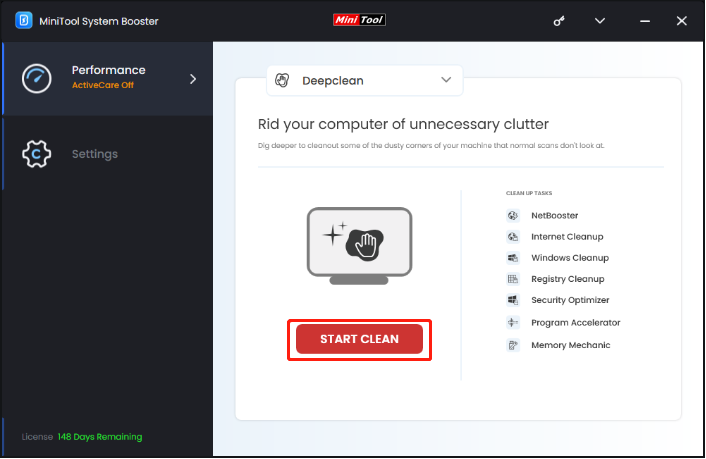

Bagaimana cara mencadangkan file Anda? MiniTool ShadowMaker adalah pilihan yang baik untuk itu. Ini adalah sebuah perangkat lunak pencadangan profesional yang dirancang untuk membuat cadangan file, folder, partisi, disk, dan sistem operasi. Sekarang, izinkan saya menunjukkan cara membuat cadangan file langkah demi langkah.

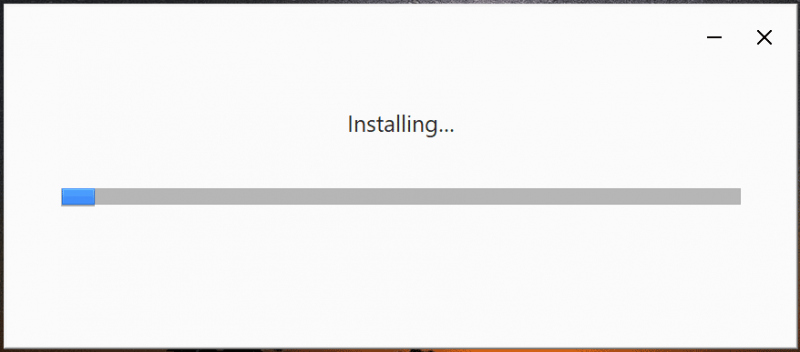

Langkah 1. Unduh dan instal MiniTool ShadowMaker. Anda dapat menikmati layanannya secara gratis dalam waktu 30 hari.

Langkah 2. Luncurkan program dan tekan Tetap Percobaan .

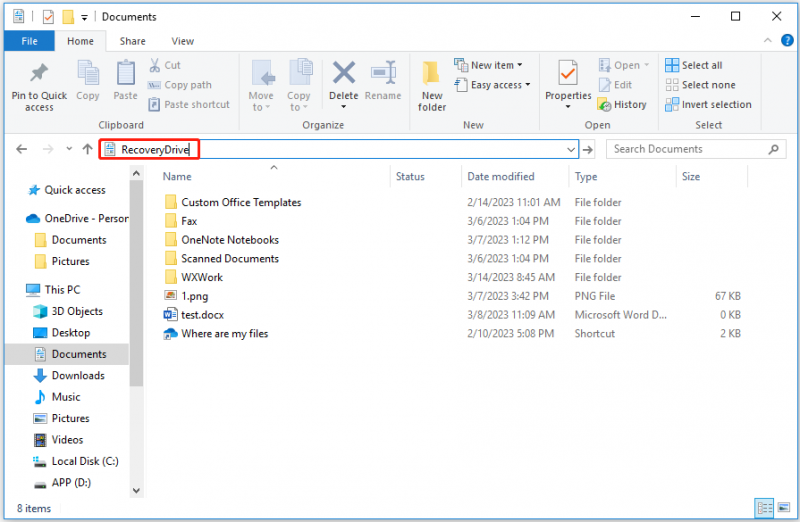

Langkah 3. Pergi ke Cadangan halaman dan tekan tombol Sumber tombol di panel kiri.

Langkah 4. Pilih Folder dan File lalu centang file yang ingin Anda buat cadangannya.

Langkah 5. Tekan Oke untuk menyimpannya dan tekan tombol Tujuan tombol untuk memilih jalur tujuan.

Langkah 5. Tekan Cadangkan Sekarang untuk memulai proses sekaligus.

Untuk membuat cadangan sistem, Anda dapat membuka panduan ini untuk mendapatkan panduan terperinci - Bagaimana Cara Mencadangkan Windows untuk Melindungi Komputer Anda? Coba MiniTool .

Membungkus semuanya

Kesimpulannya, artikel ini telah menunjukkan apa itu virus backdoor, berapa banyak jenisnya, kelemahan sistem umum yang dapat dieksploitasi dan bagaimana mencegah sistem operasi Anda darinya.

Jika Anda juga terinfeksi oleh virus backdoor, perbaikan yang disebutkan di atas layak dicoba. Pada saat yang sama, lebih banyak saran tentang virus pintu belakang dan produk kami juga disambut. Anda dapat mengirimkan email kepada kami melalui [dilindungi email] atau beri komentar di bawah.

FAQ Virus Pintu Belakang

Apa itu virus pintu belakang?Virus pintu belakang adalah malware yang dapat melewati semua tindakan keamanan yang diterapkan dan mendapatkan akses yang tidak sah. Sementara itu, virus backdoor dapat melegitimasi dirinya sendiri. Ini adalah cara tersembunyi untuk mengakses aplikasi, mesin, atau jaringan yang dapat melewati langkah-langkah keamanan dasar. Pengembang menghapusnya sebelum mengirimkan produk.

Apa saja contoh virus pintu belakang?Poison Tap adalah salah satu contoh pintu belakang yang paling terkenal. Setelah diinstal, peretas dapat memperoleh akses tingkat root ke situs web apa pun termasuk yang dilindungi dengan 2FA.

Pada tahun 2017, DoublePulsar ditemukan dengan virus pintu belakang. Itu memungkinkan orang lain untuk memantau PC Windows. Penjahat dunia maya dapat menginstal cryptojacker penting yang kuat yang menampilkan memori tinggi untuk menambang Bitcoin dengan bantuan virus pintu belakang.

Apa itu serangan pintu belakang?Serangan pintu belakang mengacu pada peretas yang mengeksploitasi beberapa kerentanan di sistem operasi Anda seperti kata sandi yang mudah, perangkat lunak yang ketinggalan zaman, port jaringan terbuka, dan lainnya untuk mendapatkan izin yang tidak sah sehingga mereka dapat melakukan apa yang mereka inginkan di sistem Anda.

Apa yang bisa dilakukan peretas dengan pintu belakang?Virus pintu belakang dapat sangat memberdayakan peretas dan memungkinkan mereka melakukan aktivitas jahat seperti serangan DDoS, mengubah pengaturan sistem, mengirim & menerima file, dan banyak lagi. Mereka bisa mendapatkan akses tingkat root dan mencuri data Anda.

![Cara Memeriksa/Memantau Kesehatan Baterai Ponsel Android [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/51/how-check-monitor-battery-health-android-phone.png)

![Unduh dan Instal Windows ADK untuk Windows [Versi Lengkap]](https://gov-civil-setubal.pt/img/news/91/download-install-windows-adk.png)

![[Soal] Bagaimana Cara Memperbaiki Chrome OS Hilang atau Rusak? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/42/how-fix-chrome-os-is-missing.jpg)

![6 Metode untuk Memperbaiki Kesalahan 'Shellexecuteex Failed' pada Windows [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/27/6-methods-fix-shellexecuteex-failed-error-windows.png)

![Solusi untuk ERR_SSL_PROTOCOL_ERROR Chrome [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/99/solutions-err_ssl_protocol_error-chrome.png)

![Apa itu UXDServices dan Bagaimana Cara Memperbaiki Masalah UXDServices? [Berita MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/80/what-is-uxdservices.jpg)