Terselesaikan! Apa Itu Serangan Cyber? Bagaimana Mencegah Serangan Cyber?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

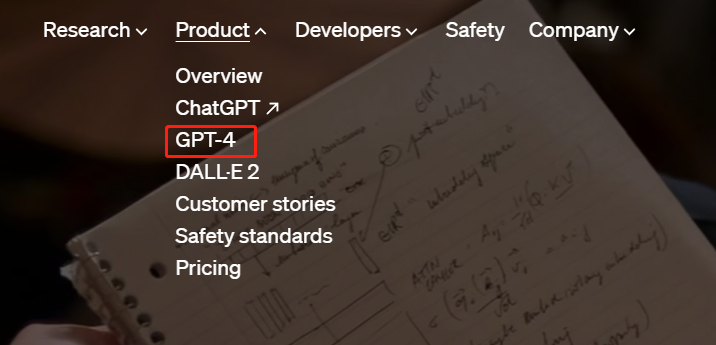

Apa itu serangan siber? Untuk menjawab pertanyaan ini, postingan ini akan menunjukkan kepada Anda berbagai jenis serangan cyber untuk mengilustrasikan fitur-fiturnya dan membantu Anda mengidentifikasinya. Selain itu, dalam posting ini di Situs Web Alat Mini , kami akan memberikan beberapa metode yang tersedia untuk mencegah serangan siber.Apa Itu Serangan Cyber?

Apa itu serangan siber? Serangan siber adalah gambaran umum serangkaian aktivitas siber yang menggunakan berbagai alat dan teknik untuk mencuri, mengekspos, mengubah, atau menghancurkan data. Tentu saja, seiring berjalannya waktu, peretas dapat melakukan berbagai jenis operasi jahat di Internet untuk tujuan yang menguntungkan dan melakukan vandalisme.

Peretas telah mengeksplorasi berbagai metode untuk menyusup ke sistem korban. Terkadang bisa berkembang menjadi serangan tanpa pandang bulu terhadap sasaran dan tidak ada yang tahu siapa yang akan menjadi korban berikutnya.

Ada tiga motivasi utama yang memicu penjahat dunia maya:

Para penyerang tersebut cenderung mencari uang melalui pencurian atau pemerasan. Mereka dapat mencuri data Anda untuk pertukaran bisnis, meretas rekening bank untuk mencuri uang secara langsung, atau memeras korban.

Para peretas tersebut biasanya memiliki target tertentu untuk memulai serangan, seperti lawannya. Dendam pribadi cenderung menjadi alasan utama dilakukannya kegiatan ini. Spionase perusahaan dapat mencuri kekayaan intelektual untuk mendapatkan keuntungan yang tidak adil dibandingkan pesaing. Beberapa peretas akan mengeksploitasi kerentanan sistem untuk memperingatkan orang lain tentang kerentanan tersebut.

Para peretas tersebut sebagian besar adalah para profesional yang lebih terampil. Mereka dapat dilatih dan kemudian dilibatkan dalam perang siber, terorisme siber, atau hacktivisme. Sasaran penyerang fokus pada lembaga pemerintah musuh atau infrastruktur penting.

Sedikit banyak, orang mungkin mengalami beberapa serangan siber tanpa disadari. Jadi, apa saja jenis serangan siber yang umum? Untuk membantu Anda membedakan berbagai jenis dengan lebih baik, bagian selanjutnya akan mengilustrasikannya satu per satu.

Jenis Umum Serangan Cyber

Serangan dunia maya sedang meningkat seiring dengan digitalisasi bisnis yang semakin populer dalam beberapa tahun terakhir. Ada lusinan jenis serangan siber dan kami akan mencantumkan beberapa jenis serangan umum yang sering mengganggu orang.

Serangan Perangkat Lunak Jahat

Malware sering kali muncul sebagai perangkat lunak berbahaya untuk melakukan serangkaian tindakan tidak berteori pada sistem korban. Prosedur ini dirancang untuk menyebabkan kerusakan pada komputer, server, klien, atau jaringan dan infrastruktur komputer.

Sulit untuk mengenali pergerakan ini dan berdasarkan niat serta metode penyusupannya, pergerakan ini dapat dikategorikan ke dalam beberapa jenis berbeda, termasuk virus, worm, Trojan, adware, spyware, ransomware, dll.

Contoh-contoh yang tercantum di atas adalah masalah paling umum yang mungkin dihadapi orang-orang. Selama bertahun-tahun dengan perkembangan komunikasi elektronik berkecepatan tinggi, ini telah menjadi saluran serangan baru, seperti email, teks, layanan jaringan yang rentan, atau situs web yang disusupi.

Jika Anda ingin mengetahui cara mengidentifikasi tanda-tanda malware di komputer, postingan ini akan berguna: Apa Kemungkinan Tanda Malware di Komputer? 6+ Gejala .

Serangan Phishing

Serangan phishing sering kali menyebabkan data sensitif Anda, terutama nama pengguna, kata sandi, nomor kartu kredit, informasi rekening bank, dll., terekspos ke peretas. Mereka dapat memanfaatkan dan menjual informasi tersebut untuk mendapatkan keuntungan. Kebanyakan orang mudah terjebak dalam perangkap ini karena email, tautan, atau situs web yang tidak dikenal.

Serangan Tombak-phishing

Phishing adalah istilah umum untuk serangan siber yang dilakukan melalui email, SMS, atau panggilan telepon untuk menipu banyak orang, sedangkan jika serangan ini memiliki target korban tertentu, kita sebut dengan spear phishing. Saluran penyerangan tersebut dimodifikasi untuk secara khusus menangani korban tersebut, yang memerlukan lebih banyak pemikiran dan waktu untuk mencapainya dibandingkan phishing.

Serangan Whale-phishing

Serangan Whale-phishing adalah serangan phishing yang sangat bertarget. Mirip dengan serangan spear-phishing, serangan ini terjadi ketika penyerang menggunakan metode spear-phishing untuk mengejar target besar dan terkenal, seperti eksekutif senior.

Mereka dapat menyamar sebagai entitas tepercaya sehingga korban dapat berbagi informasi yang sangat sensitif dengan akun palsu.

Serangan Penolakan Layanan Terdistribusi (DDoS)

Serangan DDoS adalah salah satu serangan cyber yang dirancang untuk mempengaruhi atau membebani ketersediaan sistem target dengan menghasilkan paket atau permintaan dalam jumlah besar. Demikian pula, serangan penolakan layanan (DoS) dapat melakukan hal yang sama untuk mematikan mesin atau jaringan, sehingga tidak dapat diakses oleh pengguna yang dituju.

Kedua serangan ini memang memiliki sesuatu yang berbeda dan jika Anda ingin mempelajarinya, Anda dapat membaca postingan ini: DDoS vs DoS | Apa Bedanya dan Cara Mencegahnya .

Serangan Skrip Lintas Situs (XSS).

Selama proses ini, penyerang menyuntikkan skrip berbahaya yang dapat dieksekusi ke dalam kode aplikasi atau situs web tepercaya, kemudian mengirimkan tautan berbahaya ke pengguna dan menipu pengguna agar mengeklik tautan tersebut untuk meluncurkan serangan XSS.

Kemudian aplikasi atau situs web yang diubah akan memulai tautan berbahaya karena kurangnya sanitasi data yang tepat, dan kemudian penyerang dapat mencuri cookie sesi aktif pengguna.

Serangan Man-in-the-Middle (MITM).

Sesuai dengan namanya, serangan man-in-the-middle berarti penyerang berada di tengah percakapan antara pengguna dan aplikasi untuk menguping informasi pribadi. Biasanya, para peretas akan menetapkan targetnya kepada pengguna aplikasi keuangan, situs e-commerce, dll.

Botnet

Berbeda dengan serangan lainnya, botnet adalah komputer yang telah terinfeksi malware dan berada di bawah kendali penyerang. Komputer botnet tersebut dapat dikontrol untuk melakukan serangkaian operasi ilegal, seperti mencuri data, mengirim spam, dan serangan DDoS.

Hambatan dalam menciptakan botnet juga cukup rendah sehingga menjadikannya bisnis yang menguntungkan bagi beberapa pengembang perangkat lunak. Itu sebabnya ini menjadi salah satu serangan yang paling umum.

perangkat lunak tebusan

perangkat lunak tebusan adalah malware yang dapat menyusup ke sistem Anda dan mengenkripsi file Anda untuk menghentikan akses pengguna ke file di komputer mereka. Kemudian peretas akan meminta pembayaran uang tebusan untuk kunci dekripsi. Alternatifnya, sejumlah uang tebusan akan mengunci sistem tanpa merusak file apa pun hingga uang tebusan dibayarkan.

Serangan Injeksi SQL

Serangan ini dapat mencari kerentanan keamanan web dan memanfaatkan teknik injeksi kode, untuk mengganggu permintaan yang dibuat aplikasi ke database-nya. Serangan semacam ini berfokus pada menyerang situs web tetapi juga dapat digunakan untuk menyerang semua jenis database SQL.

Eksploitasi Zero-Day

Eksploitasi zero-day adalah istilah luas untuk menggambarkan aktivitas serangan di mana peretas dapat memanfaatkan kerentanan keamanan tersebut untuk melakukan serangan sistem/web/perangkat lunak. Zero-day berarti korban atau vendor perangkat lunak tidak punya waktu untuk bereaksi dan memperbaiki kelemahan ini.

Interpretasi URL

Serangan semacam ini juga bisa disebut keracunan URL. Peretas sering kali memanipulasi dan memodifikasi URL dengan mengubah maknanya sambil menjaga sintaksisnya tetap utuh. Dengan cara ini, penyerang dapat mengakses dan menyelidiki server web dan mengambil lebih banyak informasi. Serangan semacam ini sangat populer di situs web berbasis CGI.

Pemalsuan DNS

Spoofing Server Nama Domain (DNS) dapat mengelabui orang agar membuat situs web palsu dan berbahaya dengan memanipulasi data DNS. Terkadang, Anda mungkin menemukan situs web yang Anda targetkan akan dialihkan ke halaman baru yang terlihat persis seperti yang ingin Anda tuju.

Namun, ini mungkin merupakan jebakan yang dibuat oleh peretas untuk membujuk Anda masuk ke akun asli Anda dan mengungkap informasi yang lebih sensitif. Mereka mungkin memanfaatkan kesempatan untuk menginstal virus atau worm di sistem Anda, sehingga menyebabkan beberapa hasil yang tidak diharapkan.

Serangan Brute Force

Serangan brute force berarti bahwa seseorang, bisa saja orang asing, peretas, atau musuh, mencoba mengakses komputer korban dengan mencoba semua kata sandi yang menurut mereka mungkin dibuat oleh korban untuk komputer tersebut.

Biasanya, sebelum mereka melakukan itu, peretas akan melacak petunjuk apa pun di media sosial dan informasi online Anda untuk menyimpulkan kata sandi Anda. Jadi, jangan membeberkan informasi pribadi Anda ke publik.

Kuda Troya

Trojan Horse sering menyamar sebagai perangkat lunak yang sah dan tidak berbahaya, namun begitu virus diaktifkan, virus Trojan dapat membuat penjahat dunia maya memata-matai Anda, mencuri data Anda, dan mengakses sistem Anda. Jika Anda ingin tahu lebih banyak tentangnya, Anda bisa membaca postingan ini: Apa Itu Virus Troya? Cara Melakukan Penghapusan Virus Trojan .

Bagaimana Mencegah Serangan Cyber?

Setelah mengetahui contoh umum serangan siber tersebut, Anda mungkin bertanya-tanya bagaimana cara mencegah serangan siber secara efektif. Ada beberapa tip berguna yang dapat Anda pertimbangkan.

Tip 1: Selalu Perbarui Windows dan Perangkat Lunak Anda

Penting untuk selalu memperbarui perangkat lunak dan sistem Anda. Pembaruan yang dikeluarkan tidak hanya menyediakan fitur-fitur canggih dan baru tetapi juga memperbaiki beberapa bug sistem atau perangkat lunak dan masalah keamanan yang terdeteksi dalam pengujian sebelumnya. Jika Anda mengabaikan pembaruan, peretas dapat menemukan kelemahan tersebut dan memanfaatkan peluang untuk menyusup ke sistem Anda.

Tip 2: Pasang Firewall

Windows memiliki firewall dan antivirus bawaannya dan sebaiknya Anda tetap mengaktifkan perlindungan sebenarnya. Fitur-fiturnya dapat melindungi komputer Anda dengan lebih baik dari serangan siber. Namun, apakah itu cukup untuk melindungi Anda dari semua serangan luar? Anda dapat membaca posting ini untuk informasi lebih lanjut: Apakah Windows Defender Cukup? Lebih Banyak Solusi untuk Melindungi PC .

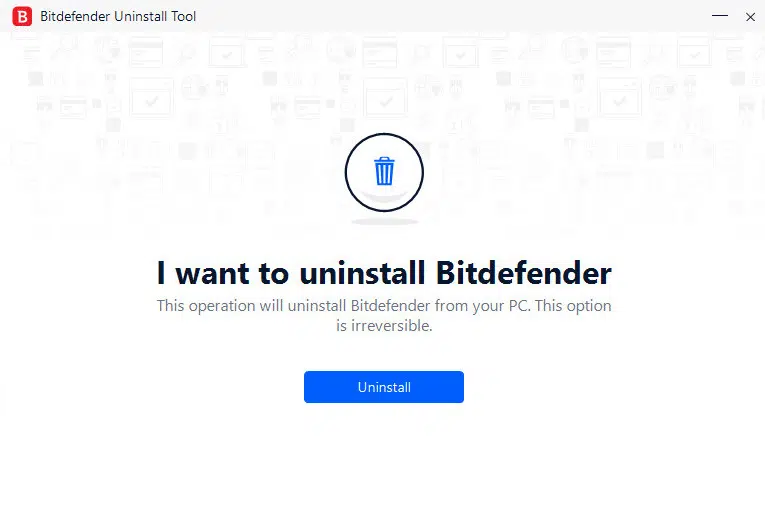

Selain itu, Anda dapat memilih untuk menginstal yang lain antivirus pihak ketiga yang andal atau firewall untuk memperkuat perisai perlindungan.

Tip 3: Gunakan Otentikasi Multi-Faktor

Apa itu autentikasi multifaktor (MFA)? Ini adalah komponen inti dari kebijakan manajemen identitas dan akses yang kuat. Selama proses login ini, MFA ini mengharuskan pengguna untuk memasukkan informasi lebih dari sekedar kata sandi, yang dapat melindungi data pribadi agar tidak diakses oleh pihak ketiga yang tidak berwenang.

Tip 4: Cadangkan Data Secara Teratur

Ini adalah salah satu langkah terpenting untuk melindungi data penting Anda – lakukan pencadangan secara rutin. Jika terjadi serangan siber, Anda memerlukan cadangan data untuk menghindari downtime yang serius, kehilangan data, dan kerugian finansial yang serius.

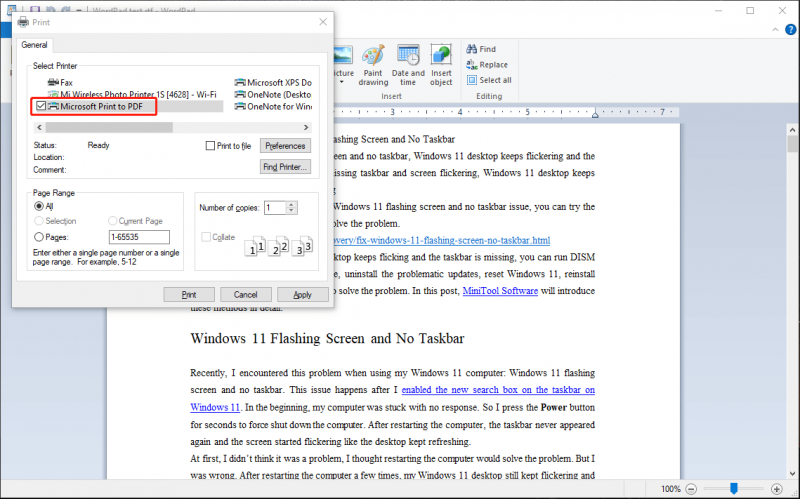

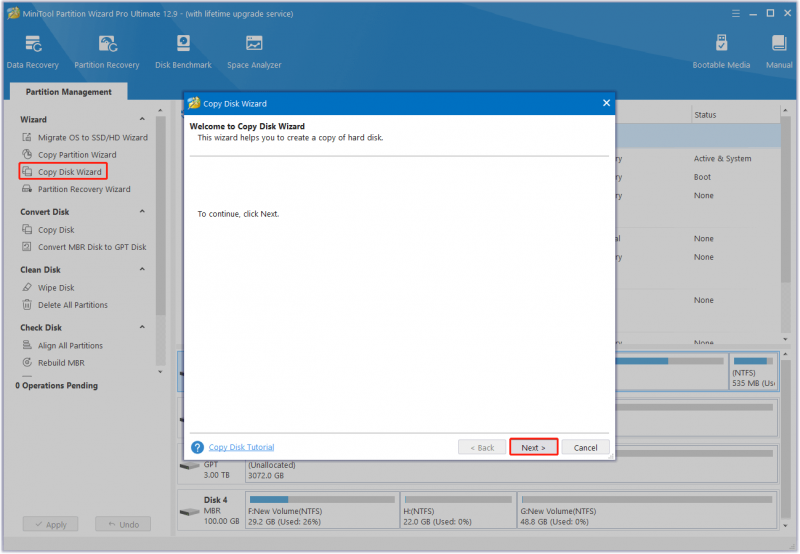

Beberapa orang akan lupa menyelesaikan tugas ini dan menganggapnya memberatkan. Jangan khawatir. Anda dapat mengandalkan profesional ini perangkat lunak cadangan – MiniTool ShadowMaker – untuk membuat cadangan file , folder, partisi, disk, dan sistem Anda.

Selain itu, ada baiknya mencoba skema pencadangan dan pengaturan jadwal untuk mengonfigurasi pencadangan otomatis . Anda dapat mengatur pencadangan otomatis untuk dimulai setiap hari, mingguan, bulanan, atau pada suatu acara dan mencoba pencadangan tambahan atau diferensial untuk menghemat sumber daya Anda.

Unduh dan instal program ini di PC Anda dan coba selama 30 hari gratis.

Uji Coba MiniTool ShadowMaker Klik untuk Mengunduh 100% Bersih & Aman

Langkah 1: Luncurkan program dan klik Pertahankan Percobaan untuk melanjutkan.

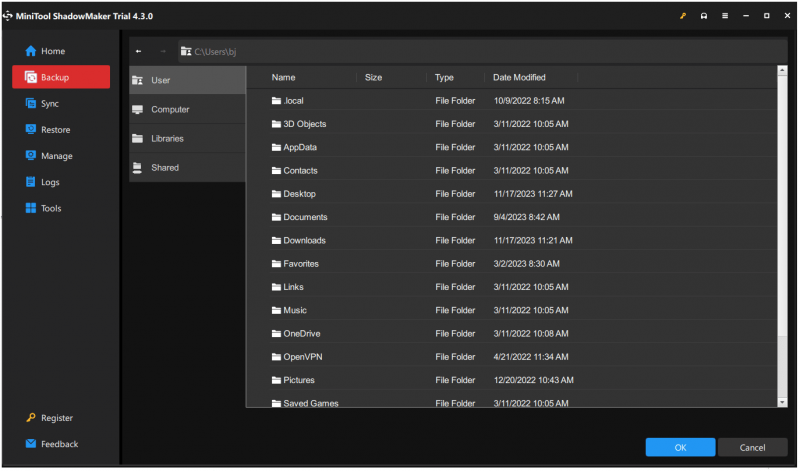

Langkah 2: Di Cadangan tab, klik SUMBER bagian untuk memilih apa yang ingin Anda cadangankan, lalu buka TUJUAN bagian untuk memilih tempat menyimpan cadangan, termasuk Pengguna, Komputer, Perpustakaan, dan Bersama .

Langkah 3: Kemudian Anda klik Pilihan fitur untuk mengonfigurasi pengaturan cadangan dan klik Cadangkan Sekarang untuk memulainya segera setelah semuanya diatur.

Tip 5: Ubah dan Buat Kata Sandi yang Kuat Secara Teratur

Anda sebaiknya mengubah kata sandi Anda secara teratur dan menggunakan kata sandi yang lebih kuat, seperti beberapa simbol khusus dan kombinasi angka dan kata yang berbeda. Jangan gunakan beberapa nomor yang berkaitan dengan informasi pribadi Anda, seperti tanggal lahir atau nomor telepon, yang mudah disimpulkan.

Tip 6: Gunakan Wi-Fi Aman

Beberapa orang terbiasa menyambung ke Wi-Fi yang tidak dikenal di depan umum saat mereka bekerja di kafe. Itu tidak aman sama sekali. Perangkat apa pun dapat terinfeksi jika terhubung ke jaringan dan Wi-Fi publik ini dapat dengan mudah diretas tanpa disadari. Kamu harus berhati hati.

Intinya:

Apa itu serangan siber? Setelah membaca postingan ini, Anda mungkin memiliki gambaran keseluruhan tentang serangan siber. Panduan lengkap ini berguna untuk membantu Anda membedakan berbagai jenis serangan siber dan menemukan cara yang tepat untuk mencegahnya.

Menghadapi meningkatnya masalah keamanan siber, hal pertama dan terpenting yang harus Anda lakukan adalah menyiapkan rencana cadangan untuk data penting Anda. MiniTool ShdowMaker adalah yang kami rekomendasikan. Jika Anda memiliki masalah dengan alat ini, Anda dapat menghubungi kami melalui [dilindungi email] .

![Anda Dapat Menonaktifkan Layanan yang Tidak Diperlukan di Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/98/you-can-disable-unnecessary-services-windows-10.png)

![Apa Layanan File Hosting Terbaik Untuk Anda Di Tahun 2021 [Tips MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/35/what-are-best-file-hosting-services.png)

![Windows Tidak Memiliki Profil Jaringan Untuk Perangkat Ini: Diselesaikan [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/18/windows-doesnt-have-network-profile.png)

![Apa Proses Perfmon.exe dan Bagaimana Memperbaiki Masalah dengannya? [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/14/what-is-perfmon-exe-process.png)

![[Fixed] Command Prompt (CMD) Tidak Berfungsi / Membuka Windows 10? [Tips MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/98/command-prompt-not-working-opening-windows-10.jpg)

![Kesalahan Pembaruan Windows 8024A000: Perbaikan Berguna Untuk Itu [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/63/windows-update-error-8024a000.png)

![Drive Eksternal atau NAS, Yang Lebih Baik Untuk Anda [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/72/external-drive-nas.jpg)