Jenis Peretas Utama yang Perlu Anda Ketahui – Lindungi Privasi Anda

Major Types Of Hackers You Need To Know Protect Your Privacy

Keamanan siber adalah hal yang dipedulikan banyak orang dan kini banyak jenis peretas bermunculan. Untuk melindungi keamanan siber Anda dari para peretas tersebut, Anda perlu mengetahui sesuatu tentang mereka. Artikel ini di Situs Web Alat Mini akan memandu Anda untuk mengetahui berbagai jenis peretas dan mengajari Anda cara melindungi privasi Anda.Apa yang Dilakukan Peretas?

Ketika aktivitas dunia maya meningkat dan menjadi hobi utama di waktu senggang, beberapa orang dengan niat buruk menemukan cara untuk menghancurkan perisai perlindungan masyarakat dan berkembang menjadi berbagai jenis peretas. Mereka bersembunyi di kegelapan, mengunci target penyerangan, dan dengan mudah menyusup ke sistem korban.

Terkadang, jika peretas menerapkan metode peretasan dengan cara yang lebih fleksibel dan canggih, maka akan membutuhkan waktu lebih lama untuk memecahkannya, dan bahkan tidak akan pernah bisa memecahkan kode teknik tersebut. Jadi, bahayanya tetap ada.

Peretas meningkat. Mereka biasanya dibekali dengan otak dan keterampilan yang terlatih. Dengan tujuan dan pengalaman praktis yang berbeda-beda, mereka dapat secara fleksibel menangani segala jenis keadaan darurat, sehingga membuat korban meninggalkan lubang keamanan untuk infeksi berikutnya.

Peretas dapat melakukan banyak hal selama mereka menyusup ke sistem Anda, seperti:

- Instal malware

- Mencuri atau menghancurkan data

- Mengganggu layanan

- Kumpulkan informasi dari pengguna

- …

Sekarang, berdasarkan tujuan dan teknik peretasan, kita dapat mengkategorikan beberapa tipe peretas utama. Untuk informasi spesifik tentang berbagai jenis peretas, silakan terus membaca.

Jenis-Jenis Peretas

Peretas Topi Putih

Apakah semua hacker jahat? Tidak, karena beberapa orang berketerampilan tinggi bergabung dengan kelompok peretasan, semakin banyak profesional yang memanfaatkan kesempatan ini dan mengeksplorasi teknik peretasan mereka melalui simulasi serangan. Kami menyebutnya peretas keamanan etis atau peretas topi putih.

Mereka akan meniru semua kemungkinan teknik peretasan untuk mengidentifikasi kerentanan keamanan yang dimiliki sistem saat ini. Dengan melakukan hal ini, masyarakat dapat mengambil tindakan cepat untuk meningkatkan kelemahan keamanan. Berbeda dari peretas lainnya, peretas topi putih sering kali mematuhi pedoman moral yang dikembangkan dengan baik dan peraturan berbasis hukum.

Peretas Topi Hitam

Peretas topi hitam memulai aktivitas yang sepenuhnya melanggar hukum atau standar etika untuk tujuan jahat. Mereka dapat menggunakan malware, ransomware, virus, dan taktik lain untuk mengganggu pertahanan sistem. Kemudian, para peretas kriminal tersebut akan menyandera komputer, atau mencuri nama pengguna dan kata sandi, nomor kartu kredit, dan informasi rahasia lainnya.

Teknik peretasan paling umum yang akan mereka gunakan antara lain pengelabuan , Kuda Troya , spyware , perangkat lunak iklan, kasar , pencurian identitas, ransomware , man-in-the-middle, bom logika, clickjacking, penolakan layanan, dan sebagainya.

Jika Anda bertanya-tanya tentang informasi lebih lanjut tentang peretas topi putih dan peretas topi hitam, Anda dapat membaca artikel ini: [Dijelaskan] Topi Putih vs Topi Hitam – Apa Bedanya .

Peretas Topi Abu-abu

Peretas topi abu-abu berada di antara dua arti ini – peretas topi putih dan peretas topi hitam. Mereka mungkin bermain sebagai peretas komputer atau pakar keamanan untuk melakukan serangkaian aktivitas peretasan. Tindakan tersebut, terkadang, mungkin melanggar hukum atau standar etika, namun tidak boleh dianggap sebagai tindakan berbahaya.

Peretas biasanya beroperasi di area samar-samar dan tidak memiliki niat jahat seperti peretas topi hitam.

Peretas Topi Merah

Selain jenis-jenis hacker topi di atas, red hat hacker merupakan kelompok hacker main hakim sendiri. Mereka memiliki niat yang berbeda dalam keadaan oposisi. Peretas topi merah cenderung menggunakan pengetahuan dan taktik mereka untuk melawan penjahat dunia maya dan perang dunia maya yang tidak memenuhi nilai moral atau standar keadilan yang tinggi.

Apa yang dilakukan peretas topi merah mungkin ilegal karena terkadang, mereka mungkin menerapkan langkah agresif untuk menahan peretas topi hitam. Semua yang mereka lakukan bukan sekadar demi keamanan siber, namun untuk memenuhi keinginan melawan peretas topi hitam.

Peretas Topi Hijau

Jenis topi hacker lainnya adalah peretas topi hijau. Peretas topi hijau adalah sekelompok pemula atau pemula yang mencari cara untuk mempelajari lebih lanjut tentang keamanan siber dan melatih keterampilan mereka. Jadi, dalam peretasannya, banyak kesalahan yang akan terjadi dan bahkan menyebabkan kerusakan permanen secara tidak sengaja.

Beberapa dari mereka mungkin memulai bisnis dan membuka jalan untuk menjadi peretas topi putih yang hebat, namun beberapa mungkin memiliki niat jahat.

Peretas Topi Biru

Peretas topi biru adalah sekelompok pakar keamanan siber yang terlibat dalam organisasi yang memerlukan perlindungan lebih tinggi untuk mengatasi potensi ancaman. Peretas jenis ini biasanya memiliki latar belakang profesional dan diundang untuk bergabung dengan perusahaan atau organisasi.

Mereka akan melakukan pengujian penetrasi dan mengendus bug serta kerentanan untuk ditingkatkan sebelum produk dirilis ke pasar. Sebutan ini tidak dikenal secara luas sehingga banyak orang yang salah mengartikannya sebagai peretas topi putih.

Peretas Game

Sesuai dengan namanya, peretas game mengacu pada individu yang fokus mencuri cache kredit dari gamer profesional atau pesaing mereka. Para peretas itu juga bisa melakukannya serangan penolakan layanan terdistribusi (DDoS). untuk memaksa pesaing mereka keluar dari permainan.

Lebih dari empat juta serangan serupa pernah diluncurkan dengan sasaran komunitas game global. Dengan tingginya nilai industri video game, banyak hacker yang mengalihkan fokusnya ke bidang ini.

Anak-anak Skrip

Script kiddies, dalam arti yang merendahkan, mengacu pada peretas pemula dengan sedikit pengalaman terampil dan pengetahuan terkait. Peretas sering kali meremehkan nama ini karena mereka menggunakan alat peretasan dengan sedikit pemahaman.

Script kiddies sering diabaikan tetapi mereka berbahaya dengan niat buruk untuk membahayakan sistem komputer orang lain.

Peretas

Hacktivists lebih serius dibandingkan jenis serangan hacker lainnya. Mereka memulai serangan bukan karena iming-iming uang tetapi karena alasan politik atau sosial. Para peserta akan memanfaatkan teknik digital untuk menunjukkan ketidakpuasan dan penolakan mereka. Dengan cara ini, mereka dapat menyoroti suatu peristiwa sosial atau politik.

Departemen dan organisasi pemerintah adalah target utama para peretas tersebut, tidak hanya menyerang tetapi juga merusaknya. Sulit untuk menilai posisi mereka. Mereka mungkin bekerja untuk organisasi yang bermusuhan atau bekerja untuk mempromosikan isu-isu yang berkaitan dengan kebebasan berbicara, hak asasi manusia, atau etika informasi.

Pembajak Kripto

Cryptojackers mengacu pada peretas yang mengeksploitasi komputer untuk menambang mata uang kripto melalui penggunaan sumber daya komputasi orang lain secara tidak sah. Mereka sering menyusup ke komputer seseorang dengan merayu korbannya agar tanpa disadari menginstal program dengan skrip berbahaya.

Peretas yang Disponsori Negara

Para peretas tersebut didukung dan disponsori oleh negara dan dapat mengembangkan lebih banyak keterampilan teknologi tinggi dan menjelajah lebih maju vektor serangan . Mereka seringkali bekerja untuk kepentingan suatu negara di dalam atau di luar negeri dan didorong oleh faktor politik, militer, atau ekonomi.

Dengan latar belakang kekuatan nasional, mereka dapat mengakses kekayaan sumber daya yang mereka perlukan dan membangun kemampuan yang tangguh. Mereka dianggap sebagai salah satu jenis pelaku ancaman yang paling berbahaya.

Peretas Elit

Peretas elit dianggap sebagai peretas tingkat atas dengan pengalaman peretasan bertahun-tahun di balik keterampilan dan keahlian mereka. Mereka bisa menjadi yang terbaik dari yang terbaik dalam hal peretasan, menemukan cara baru untuk memulai serangan, dan menemukan serta mengeksploitasi kerentanan sebelum orang lain melakukannya.

Mereka sering dikaitkan dengan aktivitas topi hitam, tetapi terkadang, mereka bertindak sebagai peretas topi putih untuk meningkatkan keamanan dunia maya.

Pelapor

Pelapor, atau orang dalam yang jahat, adalah orang/karyawan yang mengungkapkan informasi kepada publik dan informasi tersebut dianggap ilegal, tidak bermoral, terlarang, tidak aman, atau menipu.

Dalam komputasi, pelapor adalah orang yang mencuri data pribadi untuk menarik perhatian atau menyebabkan kerugian pada organisasi tempat mereka bekerja. Kami menilai mereka berdasarkan siapa mereka berdasarkan apa yang mereka ungkapkan.

Teroris dunia maya

Teroris siber mengacu pada definisi yang lebih luas termasuk serangan siber yang mengintimidasi atau menimbulkan ketakutan pada populasi sasaran. Apa yang mereka lakukan dapat berupa serangan yang bermotif pribadi atau politik dan akan menimbulkan ancaman terhadap infrastruktur atau jaringan penting suatu negara.

Organisasi yang berbeda memiliki definisi yang berbeda-beda tentang terorisme siber. Misalnya, beberapa organisasi menganggap aktivitas dunia maya yang mengancam kehidupan masyarakat dapat disebut sebagai terorisme siber.

Para teroris siber tersebut, sebagian besar, melakukan serangan ilegal bermotif politik terhadap sistem, informasi, program, dan data serta melakukan kekerasan terhadap sasaran non-tempur. Sasaran tersebut dapat mencakup industri perbankan, instalasi militer, pembangkit listrik, pusat kendali lalu lintas udara, sistem pengairan, dan lain-lain.

Peretas Botnet

Botnet dibuat untuk tumbuh, menyebar, dan mengotomatisasi untuk membantu serangan besar. Terkadang, botnet tampaknya bagus untuk membantu menjalankan proses komputasi yang rumit, namun botnet jahat digunakan untuk mengirim spam atau mencuri data pengguna.

Botnet adalah jaringan komputer yang digunakan untuk melakukan beberapa tugas rutin dan setiap perangkat yang dikendalikan disebut PC zombie. Peretas dapat mengendalikan tindakan bot zombie tersebut dari jarak jauh dan perangkat yang terinfeksi dapat mencapai ratusan, ribuan, atau bahkan jutaan sekaligus.

Itu sebabnya peretas botnet dapat melakukan serangan bervolume tinggi, sehingga membahayakan sejumlah besar sistem jaringan.

Bagaimana Melindungi Diri Anda dari Peretas?

Menghadapi begitu banyak ancaman, kita perlu mengambil beberapa tindakan untuk lebih melindungi diri kita dari peretas.

1. Gunakan antivirus dan firewall untuk melakukan perlindungan waktu nyata .

2. Lakukan pembaruan rutin untuk sistem Anda dan perangkat lainnya.

3. Gunakan autentikasi dua faktor sebagai lapisan keamanan ekstra untuk data online Anda.

4. Jangan mengakses data penting terkait privasi atau informasi keuangan melalui Wi-Fi publik.

5. Nonaktifkan beberapa koneksi yang tidak berguna, seperti GPS, koneksi nirkabel, Bluetooth, atau pelacakan geografis.

6. Berpikirlah dua kali sebelum Anda menginstal suatu aplikasi, terutama yang sumbernya tidak diketahui. Jika Anda tidak yakin keasliannya, jangan menginstalnya.

7. Tetap skeptis terhadap link dan lampiran apa pun.

8. Gunakan kata sandi yang kuat dan mengenkripsi data pribadi di perangkat Anda.

9. Waspadai pesan email dari pihak tak dikenal dan beberapa email phishing mungkin meniru seseorang yang Anda kenal. Anda harus tetap membuka mata terhadap konten yang mencurigakan.

10. Cadangkan data atau sistem Anda; membangunnya kembali bila diperlukan.

Pakar Cadangan – MiniTool ShadowMaker

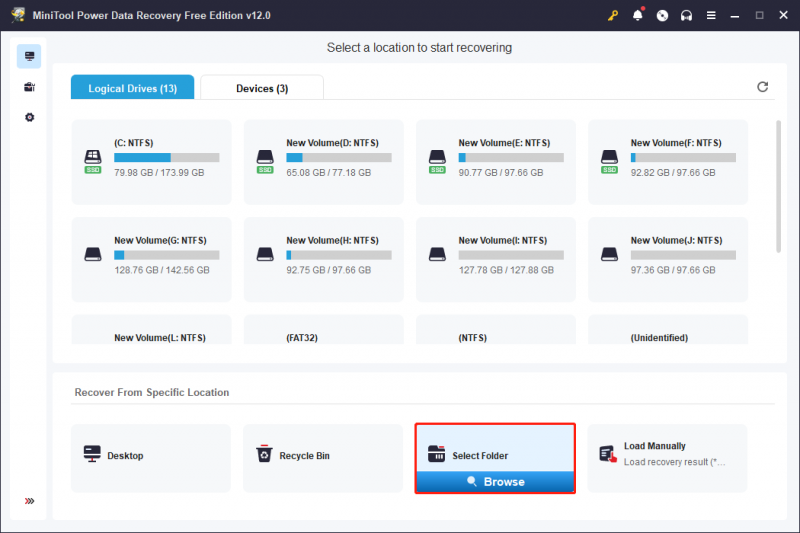

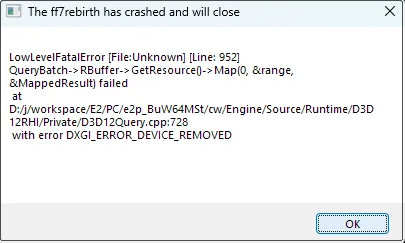

Kita berada di bawah ancaman dunia maya dan tindakan perbaikan harus dipersiapkan jika terjadi kecelakaan. Lalu, kami merekomendasikan cadangan data sebagai upaya terakhir Anda untuk meminimalkan kerugian Anda. Ini dapat membantu memulihkan data yang dicadangkan ketika Anda mengalami berbagai macam masalah, seperti sistem crash /kesalahan atau kerusakan drive/file.

MiniTool ShadowMaker adalah a perangkat lunak cadangan gratis terbiasa dengan cepat membuat cadangan file & folder, sistem, hard drive, dan partisi. Anda dapat menyiapkan hard drive eksternal untuk backup data, yang secara langsung dapat menghindari peretasan.

MiniTool menawarkan serangkaian fungsi yang dapat dipercaya, seperti:

- Solusi cadangan yang andal

- Cepat pemulihan sistem

- Sinkronisasi file otomatis

- Klon disk yang aman

- Jadwal pencadangan yang fleksibel

- Manajemen cadangan yang cerdas

Unduh dan instal program ini dan Anda bisa mendapatkan versi uji coba gratis selama 30 hari. Jika Anda ingin mencadangkan data ke hard drive eksternal, harap masukkan sebelum Anda meluncurkan program agar drive tersebut dapat dikenali.

Uji Coba MiniTool ShadowMaker Klik untuk Mengunduh 100% Bersih & Aman

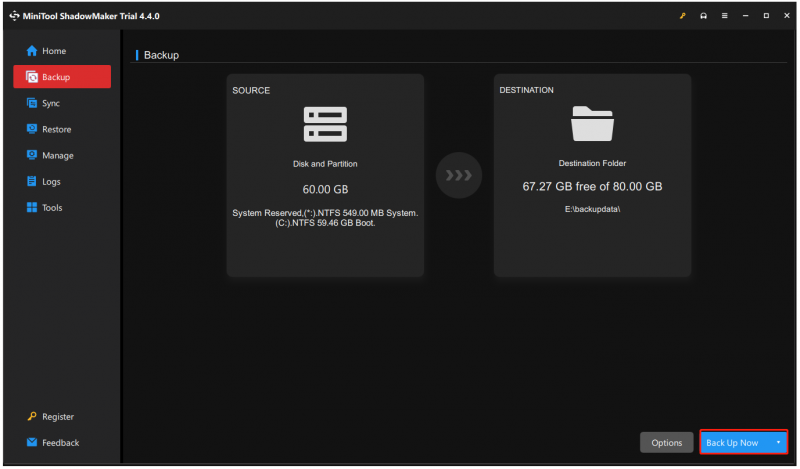

Langkah 1: Klik dua kali pada program dan klik Pertahankan Percobaan untuk masuk ke antarmuka.

Langkah 2: Di Cadangan tab, pilih SUMBER bagian untuk memilih apa yang ingin Anda cadangankan, lalu buka TUJUAN bagian untuk memilih tempat menyimpan cadangan.

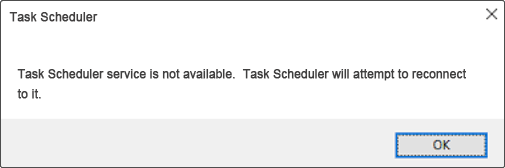

Langkah 3: Kemudian Anda bisa mengklik Pilihan untuk mengonfigurasi pengaturan cadangan, seperti mode pembuatan gambar, Ukuran file, Kompresi, dll., lalu klik Cadangkan Sekarang untuk segera memulai tugas.

MiniTool memiliki fitur lain yang memungkinkan pengguna melakukannya membuat media penyelamat yang dapat di-boot dengan cara ini sistem Anda dapat dipulihkan ketika komputer gagal melakukan booting. Jika terjadi masalah parah yang disebabkan oleh peretas, sebaiknya Anda mencoba yang ini.

Selain itu, dengan bantuan MiniTool ShadowMaker, Anda dapat menambahkan menu boot, mengenkripsi gambar cadangan, dan mencadangkan komputer jarak jauh. Sebaiknya Anda mencoba menjaga PC Anda terlindungi dengan tingkat keamanan data yang lebih tinggi.

Intinya:

Artikel ini telah memperkenalkan semua jenis peretas yang umum. Mereka memiliki tujuan yang berbeda dan menerapkan teknik yang berbeda-beda untuk infeksinya. Menghadapi musuh licik seperti itu, Anda perlu meningkatkan kesadaran akan keamanan siber dan mengikuti trik yang kami berikan dalam konten di atas untuk melindungi diri Anda dari peretas.

Jika Anda mengalami masalah saat menggunakan MiniTool ShadowMaker, Anda dapat menghubungi kami melalui [dilindungi email] dan kami memiliki tim dukungan profesional untuk mengatasi kekhawatiran Anda.

![8 Solusi Teratas untuk Thread Kesalahan Terjebak di Device Driver [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/28/top-8-solutions-error-thread-stuck-device-driver.png)

![Cara Memperbaiki Kesalahan Sinkronisasi iTunes 54 pada Windows & Mac [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/23/how-fix-itunes-sync-error-54-windows-mac.png)

![Bagaimana Cara Memperbaiki Kode Kesalahan Windows Defender 0x80004004? [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/10/how-can-you-fix-windows-defender-error-code-0x80004004.png)

![[Panduan Mudah] 5 Perbaikan Teratas untuk Instalasi Windows Lambat](https://gov-civil-setubal.pt/img/news/2E/easy-guide-top-5-fixes-to-windows-installation-slow-1.png)